REVOGADA PELA RESOLUÇÃO N° 08/2019

RESOLUÇÃO Nº 08, DE 19 DE MARÇO DE 2014

DISPÕE SOBRE A

APROVAÇÃO DAS INSTRUÇÕES NORMATIVAS SISTEMA DE TECNOLOGIA DE INFORMAÇÃO Nº

01/2014 E 02/2014, EXPEDIDAS PELA DIVISÃO DE TECNOLOGIA DA INFORMAÇÃO DA CÂMARA

MUNICIPAL DE ANCHIETA.

FAÇO SABER QUE A CÂMARA

MUNICIPAL DE ANCHIETA, ESTADO DO ESPÍRITO SANTO, no uso de suas atribuições

que lhe são conferidas, aprovou e eu, na qualidade de Presidente, promulgo a

seguinte: Resolução:

Art. 1º Ficam aprovadas as seguintes

Instruções Normativas, de responsabilidade da Divisão de Tecnologia da

Informação da Câmara Municipal de Anchieta:

I - Instrução Normativa Sistema de Tecnologia da Informação – STI

nº 001/2014, que dispõe sobre os procedimentos administrativos do Sistema de

Tecnologia da Informação quanto à segurança física e lógica dos equipamentos, sistemas,

dados e informações, contra acessos não autorizados, acidentes naturais e danos

intencionais, políticas de Segurança da Informação, procedimentos de utilização

da Internet e Procedimentos de utilização do Correio Eletrônico Coorporativo;

II - Instrução Normativa Sistema de Tecnologia da Informação – STI

nº 002/2014, que dispõe sobre os procedimentos administrativos do Sistema de

Tecnologia da Informação quanto a aquisição, locação e

utilização de software, hardware, suprimentos e serviços de TI.

Parágrafo Único. As Instruções Normativas

referidas nos incisos acima constituem parte integrante desta Resolução.

Art. 2º Caberá à Divisão de Tecnologia

da Informação da Câmara Municipal de Anchieta e à Unidade Central de Controle

Interno a divulgação das Instruções Normativas ora aprovadas.

Art. 3º Esta Resolução entra em vigor

na data de sua publicação.

Plenário Ulisses Guimarães, 19 de Março de 2014.

TEREZINHA VIZZONI MEZADRI

PRESIDENTE

Este

texto não substitui o original publicado e arquivado na Câmara Municipal de

Anchieta

INSTRUÇÃO NORMATIVA STI Nº. 001/2014

UCCI - Unidade

Central de Controle Interno

STI – Sistema de

Tecnologia e Informação

CMA – Câmara

Municipal de Anchieta

DTI – Divisão de

Tecnologia da Informação

Versão: 1.0

Aprovada em:

Unidade Responsável: Divisão de

Tecnologia da Informação

FINALIDADE

A presente instrução

normativa tem por objetivo disciplinar os procedimentos administrativos do

Sistema de Tecnologia da Informação quanto à segurança física e lógica dos

equipamentos, sistemas, dados e informações, contra acessos não autorizados,

acidentes naturais e danos intencionais, políticas de Segurança da Informação,

procedimentos de utilização da Internet e Procedimentos de utilização do

Correio Eletrônico Coorporativo.

ABRANGÊNCIA

A presente Instrução

Normativa abrange diretamente todos os setores da Administração Direta e

Indireta do Poder Legislativo e indiretamente todos os usuários de TI das

unidades da estrutura organizacional, sendo os usuários dos serviços de

informática.

CONCEITOS

Tecnologia da Informação

Entende-se como

Tecnologia da Informação o conjunto de recursos tecnológicos e computacionais

para geração e uso da informação. Para os fins da presente instrução normativa,

o termo designa o conjunto de recursos não humanos dedicados ao armazenamento,

processamento e comunicação da informação, bem como, o modo como esses recursos

estão organizados em um sistema capaz de executar um conjunto de tarefas.

Recursos Computacionais

Para os efeitos

desta instrução, Recursos Computacionais se referem a todos os equipamentos, as

instalações ou banco de dados direta ou indiretamente administrados, mantidos

ou operados pela Câmara Municipal de Anchieta, compreendendo: Computadores e

notebooks de qualquer espécie, incluídos seus equipamentos acessórios;

Impressoras, Plotters e equipamentos multifuncionais; Redes de computadores e

de transmissão de dados; Banco de Dados ou documentos residentes em disco, fita

magnética ou outros meios; Leitoras de códigos de barra, Scanners; Aparelhos de Telefonia IP; Racks, Patch Panel, Switches,

e outros equipamentos de rede; Softwares, sistemas e programas adquiridos ou

desenvolvidos pela Administração.

Usuário

É todo agente

público da Câmara Municipal de Anchieta ou prestador de serviço que necessite

de acesso à rede corporativa ou utilize algum recurso computacional da

instituição.

Unidade Usuária

Corresponde a

qualquer unidade administrativa, que utilize os recursos computacionais,

integrante da estrutura da Câmara Municipal de Anchieta (CMA).

Segurança Física

A segurança física

tem como objetivo proteger equipamentos e informações contra usuários não

autorizados, prevenindo o acesso a esses recursos. A segurança física deve se

basear em perímetros predefinidos nas imediações dos recursos computacionais,

podendo ser explícita como uma sala-cofre, ou implícita, como áreas de acesso

restrito. A segurança física pode ser compreendida em dois aspectos: a)

Segurança de acesso - trata das medidas de proteção contra o acesso físico não

autorizado; b) Segurança ambiental – trata da prevenção de danos por causas

naturais.

Segurança Lógica

A segurança lógica é

um processo pelo qual um sujeito ativo deseja acessar um objeto passivo. O

sujeito é um usuário ou um processo da rede e o objeto pode ser um arquivo ou

outro recurso de rede (estação de trabalho, impressora, etc).

A segurança lógica compreende um conjunto de medida e procedimentos, adotados

pela instituição ou intrínsecos aos sistemas utilizados. O objetivo é proteger

os dados, programas e sistemas contra tentativas de acessos não autorizados,

feitas por usuários ou outros programas. Na segurança lógica, pretende-se

proteger recursos e informações referentes a:

Aplicativos (Programas fonte e objeto); Arquivos de dados; Utilitários e

Sistema Operacional; Arquivos de senha; Arquivos de log.

Sistema

Para os efeitos

desta instrução normativa, a palavra sistema terá o seguinte conceito: “Um

conjunto organizado de componentes para coletar, transmitir, armazenar e

processar dados de modo a fornecer informação para ação.” (Zwass;

1998).

Dados e Informações

Segundo LE COADIC

(2004) dados são uma representação composta de informação codificada de uma

forma a permitir colocá-las sob processamento

eletrônico. Já para TURBAN (2003) os dados são dados nada mais que a matéria

prima da informação. Os dados são descrições de coisas, eventos e atividades os

quais sozinhos não conseguem se unir e representar algum significado. Já DOUZA

(2006) diz que os dados são uma sequência de símbolos codificados de tal forma

a permitir sua manipulação pelo computador. De acordo com as 3

opiniões citadas acima, resume-se dados como sendo a matéria prima da

informação a qual deve ser representada de forma a permitir sua manipulação

pelo computador.

De acordo com ZEMAN

(1970) o termo informação se resume na ideia de dar forma e representar uma

ideia. Para ele informação são dados contextualizados

para algum propósito. Já para SHANNON informação é algo recebido por um

receptor de um transmissor em um processo de comunicação. Igualmente DAVENPORT

& PRUSAK concordam com SHANNON no que diz respeito a

informação ser resultado da comunicação entre transmissor e um receptor. Desta

forma resume-se informação como sendo algo que dá forma a uma determinada ideia

e surge como resultado da comunicação entre um receptor e um transmissor.

Processamento de Dados

Conceitua-se como

Processamento de Dados uma série de atividades ordenadamente realizadas, que

resultará em uma espécie de arranjo de informações, pois no início da atividade

é feita a coleta de informações, ou dados, que passam por uma organização onde

no final será passada para o usuário o dado pertinente a sua busca.

BASE LEGAL E REGULAMENTAR

1.

Constituição

Federal; Art. 37 da Lei 9609/1998

2.

Instrução Normativa

SCI nº 01/2014

3.

Norma ISO 27001

RESPONSABILIDADES

Unidade Responsável pela Instrução Normativa

1.1

Promover a divulgação da Instrução Normativa, mantendo-a

atualizada; Orientar as áreas executoras e supervisionar sua aplicação;

1.2

Promover discussões técnicas com as unidades executoras e com a

unidade responsável pela coordenação do controle interno, para definir as

Rotinas de trabalho e os respectivos procedimentos de controle que devem ser

objeto de alteração, atualização ou expansão.

Unidades Executoras

1.1

Atender as

solicitações da unidade responsável pela Instrução Normativa, quanto ao

fornecimento de informações e à participação no processo de atualização;

1.2

Alertar a unidade

responsável pela Instrução Normativa sobre as alterações que se fizerem

necessárias nas rotinas de trabalho, objetivando a sua otimização,

tendo em vista, principalmente, o aprimoramento dos procedimentos de controle e

o aumento da eficiência operacional;

1.3

Manter a Instrução

Normativa à disposição de todos os usuários da unidade, velando pelo fiel

cumprimento da mesma;

1.4

Cumprir fielmente as

determinações da Instrução Normativa, em especial quanto aos procedimentos de

controle e quanto à padronização dos procedimentos na geração de documentos,

dados e informações.

Unidade Responsável pela Coordenação do Controle Interno

1.5

Prestar apoio técnico por ocasião das atualizações da Instrução

Normativa, em especial no que tange à identificação e avaliação dos pontos de

controle e respectivos procedimentos de controle;

1.6

Através da atividade de auditoria interna, avaliar a eficácia dos

procedimentos de controle inerentes ao STI, propondo alterações na Instrução

Normativa para aprimoramento dos controles.

PROCEDIMENTOS

Obrigações e Permissões dos Usuários

1.1

Para utilizar os computadores, Internet da rede corporativa da CMA,

softwares, aplicativos e pastas em geral, o usuário

deverá solicitar com antecedência, à chefia imediata, a abertura de uma conta

de acesso (login)

e senha;

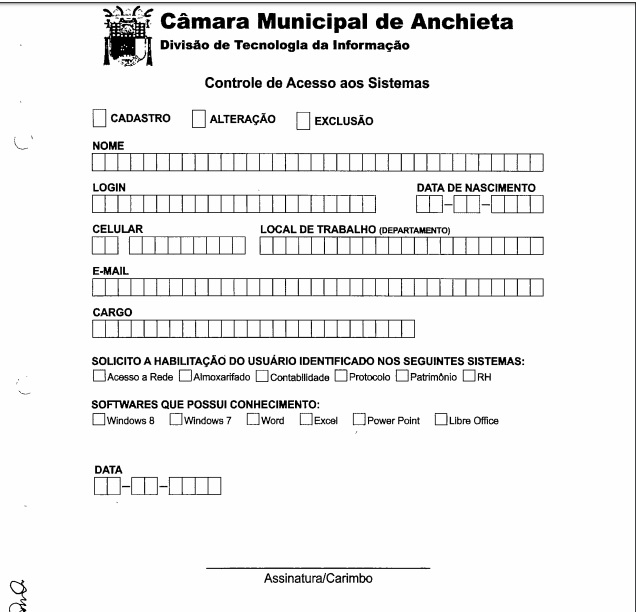

1.2

O formulário “Controle de Acesso aos Sistemas”, Anexo I, deve ser

assinado, na qualidade de solicitante, pelo superior imediato do servidor ou

titular responsável pelo setor a quem está concedendo o acesso;

1.3

Nos casos de demissão, exoneração, aposentadoria, ou qualquer outro

que implique o desligamento do usuário do poder legislativo, o chefe imediato

do usuário deverá comunicar imediatamente o fato à Divisão de Tecnologia da

Informação (DTI), por meio do formulário “Controle de Acesso aos Sistemas”,

Anexo I, assinalando no quadro opção “exclusão”;

1.4

Nos casos de transferência de local de trabalho o chefe imediato do

usuário deverá comunicar imediatamente o fato à DTI, por meio do formulário

constante no Anexo I, assinalando a opção “Alteração”;

1.5

Toda conta de acesso é atribuída a uma única pessoa e será de

responsabilidade e uso exclusivo de seu titular, não podendo esse permitir ou

colaborar com o acesso aos recursos computacionais por parte de pessoas não

autorizadas e nem compartilhar com outros usuários;

1.6

O descumprimento do Termo de Responsabilidade, Anexo II,

caracteriza infração funcional, podendo ocasionar a responsabilização civil,

administrativa e penal do infrator;

1.7

O perfil de acesso dos usuários aos aplicativos e sistemas será o

necessário para o desempenho de suas atividades;

1.8

O usuário será responsável pela segurança de sua conta de acesso e

senha, pelas informações armazenadas nos equipamentos dos quais faz uso e por

qualquer atividade neles desenvolvida;

1.9

Uma senha segura deverá conter no mínimo 06 (seis) caracteres

alfanuméricos (letras e números) com diferentes caixas. As senhas terão um

tempo de vida útil pré-determinado pela área de tecnologia da Informação,

devendo o mesmo ser respeitado, caso contrário o usuário ficará sem acesso aos

serviços de rede;

1.10

As contas inativas por mais de 60 (sessenta) dias serão

desabilitadas. O usuário que pretende preservar seus dados deverá comunicar seu

afastamento com antecedência;

1.11

As contas de acesso dos prestadores de serviços e servidores

temporários deverão ser automaticamente bloqueadas na data do término do

contrato.

Estações de Trabalho e Componentes

1.12

O usuário deverá executar somente tarefas e aplicações que estejam

dentro do escopo de trabalho de seu Setor, utilizando os programas e

equipamentos com zelo e responsabilidade;

1.13

Caberá aos usuários comunicar imediatamente à Administração

quaisquer problemas que venham ocorrer, bem como relatar qualquer suspeita de

uso inadequado dos recursos computacionais;

1.14

Não será permitido aos usuários alterar, configurar ou remanejar

estações de trabalho e periféricos de seus locais de instalação sem o

conhecimento da DTI;

1.15

Não deverão ser conectados Notebooks, Laptops, Tablets

ou outros equipamentos aos computadores da CMA sem o conhecimento da DTI;

1.16

Apenas dispositivos, como Laptops, Tablets,

entre outros, de propriedade da CMA ou que se enquadrem nos padrões de

segurança exigidos pela Câmara, poderão ser conectados na rede de computadores;

1.17

É vedada a abertura de computadores para qualquer tipo de reparo,

caso seja necessário o reparo deverá ser realizado pela DTI;

1.18

Algumas configurações de desktop (papel de parede, tempo de

proteção de tela, opções de menu, configurações,

etc..) poderão ser controladas pela DTI;

1.19

Os usuários, a menos que tenham uma autorização específica para

esse fim, não poderão tentar permitir causar qualquer alteração ou destruição

de ambientes operacionais, dados ou equipamentos de processamento ou

comunicações instalados na CMA;

1.20

Com exceção das estações de trabalho, impressoras e

estabilizadores, os usuários não poderão ligar desligar fisicamente ou

eletricamente equipamentos da CMA sem autorização prévia da DTI, especialmente

os equipamentos de rede, como Switches

e Servidores;

1.21

Não será permitida a utilização dos recursos computacionais para

benefício próprio ou de terceiros, direto ou indireto, sujeitando-se o infrator

a imediata suspensão de sua chave de acesso, sem prejuízo da aplicação das

demais penalidades cabíveis;

1.22

Não será permitido carregar e executar qualquer tipo de jogos, áudios

ou vídeos bem como armazenar tais arquivos no servidor ou na estação de

trabalho que não seja compatível com as atividades desenvolvidas pelo setor;

1.23

Os usuários deverão manter os equipamentos nas suas perfeitas

condições de uso na forma como lhes foram entregues, evitando a colagem de

adesivos ou outros enfeites particulares e realizando a devida limpeza física

superficial sobre os equipamentos;

1.24

Não deverão colocar objetos sobre os equipamentos de forma a

prejudicar o seu sistema de ventilação, assim como manipular líquidos,

alimentos ou substâncias que possam ocasionar danos quando os estiver operando;

1.25

O usuário deverá encerrar sua sessão (desligar ou fazer logoff) na

estação de trabalho ao término de suas atividades, devendo, no final do

expediente, a estação de trabalho permanecer desligada, bem como sua impressora

e nobreak.

Ambiente de Rede

1.26

A DTI

disponibilizará os pontos de rede necessários ao desenvolvimento das atividades

dentro de seus prédios, devendo, para qualquer alteração ou criação de um ponto

novo ser comunicado num tempo hábil;

1.27

É expressamente

proibido do uso de meios ilícitos de acesso aos computadores, sistemas e

arquivos do ambiente de rede computacional da CMA;

1.28

É proibido o acesso

remoto aos computadores da rede da CMA sem o conhecimento ou consentimento do

usuário, salvo se autorizado pela DTI;

1.29

Não deverá utilizar

quaisquer materiais ou informações, incluindo arquivos, textos, planilhas ou

imagens disponíveis na rede corporativa da CMA, que não respeitem os direitos

autorais, marcas registradas, patentes, sigilos comerciais ou outros direitos

de propriedade intelectual de terceiros;

1.30

Não será permitida a

alteração das configurações de rede e do sistema das máquinas, bem como

modificações que possam trazer algum problema futuro;

1.31

Ficará proibido

tentar burlar a utilização dos recursos computacionais da CMA, com o objetivo

de obter proveito pessoal ou violar sistemas de segurança estabelecidos.

1.32

Os usuários não

poderão instalar ou fazer “upgrade” de qualquer espécie de programas ou

aplicativos nas estações de trabalho sem aprovação da DTI;

1.33

Não será permitido o

uso, para fins particulares ou de recreação, de serviços que sobrecarreguem a

rede computacional, tais como: rádios on-line, páginas de animação,

visualização de apresentações, vídeos, jogos, conteúdo pornográfico, entre

outros.

Correio Eletrônico (E-Mail)

1.34

O acesso ao sistema

de correio eletrônico será disponibilizado aos usuários com necessidade manifesta

de usá-lo como ferramenta de apoio às atividades profissionais, podendo

ocasionalmente ser utilizado para mensagens pessoais curtas e pouco frequentes;

1.35

Não será permitido

participar, criar, ou distribuir voluntariamente mensagens indesejáveis, como circulares,

manifestos políticos, correntes de cartas ou similares que possam prejudicar o

trabalho de terceiros, causar excessivo tráfego na rede ou sobrecarregar os

sistemas computacionais desnecessariamente;

1.36

Ficará proibido

utilizar os serviços para envio de SPAM, ou seja, o envio em massa de e-mails

para usuários que não os solicitaram de forma explícita e com os quais o

remetente não mantenha qualquer vínculo de relacionamento profissional e cuja

quantidade comprometa o bom funcionamento dos servidores de E-Mail;

1.37

Não será permitido o

uso de endereços de E-Mail para troca de informações ligadas à

práticas que infrinjam qualquer lei nacional ou internacional;

1.38

O usuário não deverá

abrir E-Mails com arquivos anexados quando não conhecer o remetente, sob o

risco de estar infectando com vírus seu equipamento.

Internet

1.39

O uso da Internet

deverá ser controlado e restrito às atividades profissionais, no sentido de

manter os mais altos níveis de qualificação em prol da atualização da

informação;

1.40

Será inaceitável

utilizar-se dos serviços internos de Internet da CMA desvirtuando sua finalidade,

com o intuito de cometer fraudes;

1.41

Ficará expressamente

proibido visualizar, criar, postar, carregar ou encaminhar quaisquer arquivos

ou mensagens de conteúdos abusivos, obscenos, insultuosos, sexualmente

tendenciosos, pornográficos, ofensivos, difamatórios, agressivos, ameaçadores,

vulgares, racistas, de apologia ao uso de drogas, de incentivo à violência ou

outro material que possa violar qualquer lei aplicável;

1.42

Não será permitido

acessar salas de bate-papo (chat rooms), jogos, apostas e assemelhados;

1.43

Não será permitido

desfrutar de quaisquer ferramentas Peer-to-Peer para baixar músicas, vídeos ou jogos, tais

como: E-Mule, Kazaa, IMesh, Ares, AudioGalaxy,

WinMX, Gnutella, LimeWire, Ares, utorrent,

aceleradores de download e outros;

1.44

Não será permitido

fazer download de arquivos cujo conteúdo não tenha relação com as atividades

realizadas pela Câmara Municipal de Anchieta;

1.45

Ficará expressamente

proibida a utilização de ferramentas que burle a segurança e regras de proxy/firewall com o intuito de usufruir de

serviços que não lhes são concebidos, como: ultrasurf;

1.46

Ficará a cargo do

chefe imediato do departamento a solicitação do bloqueios

de outros sites que não estejam relacionados neste documento. Este bloqueio

afetará apenas o departamento solicitante;

1.47

O sistema de filtros

de acesso irá gerar relatórios periódicos indicando os usuários que

eventualmente navegam e/ou acessam recursos da internet indevidamente. Esses

relatórios são gerados por usuário e poderá ser solicitado pela chefia

imediata;

1.48

Não será permitido a utilização de software não homologado pela DTI

para ser o cliente de navegação;

1.49

Não será permitida a

utilização de serviços de streaming,

tais como, rádio on-line, youtube, entre outras.

1.50

Não será permitida a

manutenção não autorizada de páginas pessoais ou de serviços particulares

envolvendo comercialização pela Internet utilizando os recursos computacionais

da CMA.

Armazenamento de Documentos e Informações

1.51

O usuário deverá

manter sigilo sobre os documentos e informações considerados estratégicos,

confidenciais ou de interesse particular da CMA;

1.52

Todos os documentos

e informações dos setores administrativos da CMA deverão ser armazenados nos

diretórios em pasta devidamente identificada por Departamento;

1.53

O usuário deverá

informar ao seu superior imediato quando informações ou aplicações consideradas

estratégicas ou confidenciais forem encontradas sem o tratamento de segurança

correto;

1.54

Os documentos e

informação geradas pelos usuários referentes as

rotinas de trabalho, no que diz respeito à alterações, gravações e leituras,

são de inteira responsabilidade dos usuários do arquivo;

1.55

Os arquivos do

diretório C:\ poderão ser removidos sempre que não condizer com assuntos

importantes da Administração, independentemente do seu conteúdo.

Advertências e Penalidades

1.56

Os usuários deverão

estar cientes das regras e normas de uso dos recursos computacionais, evitando,

desse modo, os procedimentos que prejudicam ou impedem outras pessoas de terem

acesso a esses recursos ou de usá-los de acordo com o que é determinado;

1.57

Todo servidor que

tiver conhecimento de ato ilícito praticado no uso dos recursos computacionais,

assim como qualquer comportamento considerado inaceitável ou suspeito de

violação dessas normas, deverá comunicar o fato imediatamente à seu superior imediato, ao controle interno e/ou Suporte

Técnico;

1.58

A Administração se

resguardará do direito de monitorar e interferir no tráfego de rede da CMA,

sempre que julgar necessário e sem aviso prévio, com o propósito de verificar o

cumprimento dos padrões de segurança, além de fiscalizar e auditar todos os

equipamentos eletrônicos, ambiente de rede, Internet, contas de correio eletrônico corporativas.

Responsabilidades da Divisão de Tecnologia da Informação

1.59

Cabe à DTI definir

as pessoas que poderão ter acesso físico e lógico ao servidor da rede e tomar

as medidas necessárias para inibir o acesso aos usuários, cujas concessões, lhe

foram total ou parcialmente alteradas ou canceladas;

1.60

A DTI deverá avaliar

e definir a ordem de relevância de cada aplicativo, segundo o grau de

dependência da organização de cada um deles, atentando para as medidas de

segurança para os mais importantes;

1.61

Quando se fizer

necessário, o DTI deverá fazer os encaminhamentos para a aplicação de

penalidades, nos casos constatados de violações aos ambientes de processamento

de dados e demais inobservâncias à presente instrução

normativa;

1.62

Com respeito à

segurança lógica, deverá ser feita a manutenção de cópias (Back-Up) de

segurança dos sistemas em local seguro e protegido contra sinistros, com

execução de testes periódicos objetivando aferir, se em caso de emergência, os

arquivos disponíveis possibilitariam a retomada integral do processamento de

dados;

1.63

Orientar as áreas

usuárias na definição dos arquivos (Back-up) operacional e de segurança, na

proteção contra o acesso não autorizado aos aplicativos, para consulta e/ou

atualização, em nível de diretórios, sistema, rotina/programa, arquivo ou dado;

1.64

Definir em conjunto

com as unidades geradoras de documentos e arquivos, das unidades que poderão

ter acesso aos mesmos via rede, por tipo de documento ou informação e

manutenção das tabelas para liberação do acesso;

1.65

Efetuar a manutenção

do funcionamento, segurança e confiabilidade da rede interna, com análise

regular dos registros de sua utilização, com investigação sobre as tentativas

bloqueadas de acesso;

1.66

No tocante a

segurança física, a DTI deverá definir as medidas para a proteção física do

acervo de processamento de dados da Câmara Municipal, a serem observadas durante

e fora do expediente normal, por todas as unidades usuárias.

Responsabilidades das Unidades Usuárias dos Recursos Computacionais

1.67

Supervisionar e

gerenciar a execução das tarefas de tecnologia da informação, incluindo a

definição das pessoas que poderão ter acesso (físico e lógico) aos equipamentos

e respectivos softwares instalados na unidade.

1.68

Definir os níveis de

acesso (consulta/atualização) aos diretórios, sistemas, rotinas/programas,

arquivos e dados, para todos os aplicativos de responsabilidade de sua área;

1.69

Conceder autorização

do acesso a dados e informações, via rede, pelos diversos usuários, aos

sistemas e/ou aplicativos cuja operação é de sua competência, mantendo o

registro das autorizações concedidas;

1.70

Fazer a utilização

do produto de antivírus de acordo com as instruções recebidas da DTI;

1.71

Comunicar à DTI

todas as situações que ensejarem manutenção da rede e dos equipamentos de

processamento de dados sob sua responsabilidade.

CONSIDERAÇÕES FINAIS

1.

Os termos contidos nesta Instrução Normativa, não eximem a

observância das demais normas competentes, que deverão ser respeitadas.

2.

Ficará a cargo da

Unidade Central de Controle Interno da Câmara, unificar e encadernar, fazendo

uma coletânea das instruções normativas, com a finalidade de elaborar o Manual

de Rotinas Internas e Procedimentos de Controle, atualizando sempre que tiver

aprovação de novas instruções normativas, ou alterações nas mesmas.

3.

Os esclarecimentos

adicionais a respeito deste documento poderão ser obtidos junto à Unidade

Central de Controle Interno da CMA que, por sua vez, através de procedimentos

de checagem (visitas de rotinas) ou auditoria interna, aferirá a fiel

observância de seus dispositivos por parte das diversas unidades da estrutura

organizacional.

4.

A inobservância das

normas estabelecidas nesta Instrução Normativa pelos agentes públicos

acarretará instauração de processo administrativo para apurar responsabilidade

conforme rege o Estatuto dos Servidores Públicos Municipais e demais sanções

previstas na legislação pertinente à matéria em vigor.

5.

As publicações deveram estar de acordo com

esta Instrução Normativa e os responsáveis pelas publicações devem

atentar-se para o atendimento pleno das disposições contidas nesta Norma

Interna.

Esta Instrução

Normativa entra em vigor a partir de sua aprovação.

Anchieta/ES, 10 de

Março de 2014.

DIVISÃO DE TECNOLOGIA DA INFORMAÇÃO

MANUELA POMPERMAYER FARIAS

Este

texto não substitui o original publicado e arquivado na Câmara Municipal de

Anchieta

INSTRUÇÃO NORMATIVA STI Nº 001/2014

ANEXO I

INSTRUÇÃO NORMATIVA STI Nº. 001/2014

ANEXO II

TERMO DE RESPONSABILIDADE

USO DE SISTEMA

Eu,

_____________________________________________, declaro haver solicitado acesso

ao(s) sistema(s)_________________________________,

comprometendo-me a utilizá-lo de acordo com a STI01.

Anchieta/ES, ___ de

__________de 20__.

________________________

USUÁRIO

________________________

DIVISÃO DE TI

INSTRUÇÃO NORMATIVA STI Nº. 002/2014

UCCI - Unidade

Central de Controle Interno

STI – Sistema de

Tecnologia e Informação

CMA – Câmara

Municipal de Anchieta

DTI – Divisão de

Tecnologia da Informação

Versão: 1.0

Aprovada em:

Unidade Responsável: Divisão de

Tecnologia da Informação

FINALIDADE

A presente instrução

normativa tem por objetivo disciplinar os procedimentos administrativos do

Sistema de Tecnologia da Informação quanto a

aquisição, locação e utilização de software,

hardware, suprimentos e serviços de

TI.

ABRANGÊNCIA

A presente Instrução

Normativa abrange diretamente todas as unidades da Administração Direta do

Poder Legislativo e indiretamente todos os usuários de TI das unidades da

estrutura organizacional, sendo os usuários dos serviços de informática.

CONCEITOS

Hardware

Para o DTI, o termo "hardware" é usado para fazer

referência a detalhes específicos de uma dada máquina, incluindo-se seu projeto

lógico pormenorizado bem como a tecnologia de embalagem da máquina (Hennessy, John L.; Patterson, David A, 2003).

O termo "hardware" não se refere apenas aos computadores

pessoais, mas também aos produtos que necessitam de processamento

computacional, tais como: impressoras, Nobreak, telefones, switches, etc.

Software

Software é uma sequência de

instruções escritas para serem interpretadas por um computador com o objetivo

de executar tarefas específicas.

Em um computador, o software é classificado como a parte

lógica cuja função é fornecer instruções para o hardware.

1.72

Software Livre ou não

proprietários - são aqueles que estão sob uma licença livre e que seu uso,

modificação e distribuição são permitidos a todos. Software livre não é sinônimo de gratuidade.

1.73

Software Proprietário - Os Softwares Pagos ou proprietários são aqueles que tem um dono e o seu uso se dá mediante a uma

licença comercial e na maioria das vezes paga. Os Softwares Pagos não são diferentes comercialmente de qualquer outro

produto, apenas observando que mesmo pagando por um software você estará recebendo apenas a licença ou direito de uso e

não comprando o software propriamente

dito.

Serviços de TI

Conjunto de

componentes relacionados que são utilizados no fornecimento de suporte a uma ou

mais unidades do Poder Legislativo. Pode ser visto também como a combinação de

hardware, software, processos e pessoas, com o objetivo de gerar um serviço

para satisfazer uma ou mais necessidades de um cliente.

BASE LEGAL E REGULAMENTAR

4.

Constituição

Federal;

5.

Lei 9609/1998; (Lei

do Software)

6.

Instrução Normativa

SCI nº 01/2014

7.

Lei 8666/1993

RESPONSABILIDADES

Unidade Responsável pela Instrução Normativa

1.74

Promover a divulgação da Instrução Normativa, mantendo-a

atualizada; Orientar as áreas executoras e supervisionar sua aplicação;

1.75

Promover discussões técnicas com as unidades executoras e com a

unidade responsável pela coordenação do controle interno, para definir as

Rotinas de trabalho e os respectivos procedimentos de controle que devem ser

objeto de alteração, atualização ou expansão;

1.76

Elaborar requisição para a aquisição ou locação de recursos

tecnológicos de acordo com Instrução Normativa;

1.77

Controlar o vencimento dos contratos de locação de software e hardware;

1.78

Ação Inicial: previsão das expansões dos serviços de TI e fornecimento das informações relativos à aquisição ou

locação de software e hardware, para subsidiar o processo de

planejamento;

1.79

Ação Final: verificação sistemática sobre a utilização dos produtos

de TI, em especial quanto à regularidade das licenças de uso.

Unidades Executoras

1.80

Atender as

solicitações da unidade responsável pela Instrução Normativa, quanto ao

fornecimento de informações e à participação no processo de atualização;

1.81

Alertar a unidade

responsável pela Instrução Normativa sobre as alterações que se fizerem

necessárias nas rotinas de trabalho, objetivando a sua otimização,

tendo em vista, principalmente, o aprimoramento dos procedimentos de controle e

o aumento da eficiência operacional;

1.82

Manter a Instrução

Normativa à disposição de todos os usuários da unidade, velando pelo fiel

cumprimento da mesma;

1.83

Cumprir fielmente as

determinações da Instrução Normativa, em especial quanto aos procedimentos de

controle e quanto à padronização dos procedimentos na geração de documentos,

dados e informações.

Unidade Responsável pela Coordenação do Controle Interno

1.84

Prestar apoio técnico por ocasião das atualizações da Instrução

Normativa, em especial no que tange à identificação e avaliação dos pontos de

controle e respectivos procedimentos de controle;

1.85

Através da atividade de auditoria interna, avaliar a eficácia dos

procedimentos de controle inerentes ao STI, propondo alterações na Instrução

Normativa para aprimoramento dos controles.

PROCEDIMENTOS

Software

1.86

Todo software utilizado

na CMA deverá ser homologado pela DTI;

1.87

Os usuários não

poderão instalar ou fazer “upgrade”

de qualquer espécie de programas ou aplicativos nas estações de trabalho sem

aprovação da DTI;

1.88

Software proprietário

(Licença paga) só poderão ser instalados e utilizados

após aquisição das respectivas licenças ou mediante a locação junto ao

proprietário;

1.89

Não será permitida a utilização de softwares “piratas”;

1.90

Os termos e condições sob os quais o Licenciante prestará serviços ao

Licenciado em relação a produtos de software

licenciado devem estar descritos no próprio contrato, assinados pelas partes e

mediante a contraprestação do pagamento pelos mesmos;

1.91

Quaisquer

instalação, após devida aprovação, deverá ser

comunicada a DTI, que deverá ser analisada com intuito de não causar conflito

com banco de dados e outros softwares;

1.92

Por medidas de segurança e compatibilidade entre os aplicativos, a

DTI poderá negar a utilização de alguns softwares.

Hardware

1.93

Toda a solicitação de compra ou locação de equipamentos de

informática deverá ser analisada pela DTI, com o intuito de manter as configuração mínimas exigidas nos modelos desenvolvidos

por esta divisão;

1.94

A DTI será responsável por verificar a compatibilidade do

equipamento de informática com a estrutura de rede da CMA e a observância de um

processo mínimo e progressivo de padronização de recursos no âmbito da

administração;

1.95

Toda aquisição de bens, computadores e notebooks deverão ser

adquiridos com garantia e prestação da correspondente assistência técnica pelo

prazo mínimo de 3 (três) anos contados à partir da sua

efetiva entrega. Os demais equipamentos de informática deverão ser contratados

com garantia mínima de 1 (um) ano;

1.96

Deverá ser exigido no edital a disponibilidade de

prestação dos serviços de assistência técnica em território estadual,

diretamente ou através de estabelecimento, filial ou empresas consorciadas ou

subcontratadas;

1.97

Equipamentos de informática a serem adquiridos deverão conter a

inclusão do sistema operacional mínimo exigível para seu funcionamento

(Windows);

1.98

Será exigido no edital, que o prazo de entrega máximo do lote

integral ou do primeiro lote de equipamentos deverá ser em até 30 (trinta) dias

contados da assinatura do contrato ou do protocolo da respectiva ordem de

fornecimento;

1.99

Não se classificam como equipamento de informática: o mobiliário e

instalações utilizadas para a disposição dos computadores e equipamentos de

informática, o material de consumo e suprimento básico para o funcionamento dos

equipamentos de informática (papel para impressão, formulários, cartuchos ou

fitas para impressoras, CD, DVD, entre outros suprimentos).

CONSIDERAÇÕES FINAIS

6.

Os termos contidos nesta Instrução Normativa, não eximem a

observância das demais normas competentes, que deverão ser respeitadas.

7.

Ficará a cargo da

Unidade Central de Controle Interno da Câmara, unificar e encadernar, fazendo

uma coletânea das instruções normativas, com a finalidade elaborar

o Manual de Rotinas Internas e Procedimentos de Controle, atualizando sempre

que tiver aprovação de novas instruções normativas, ou alterações nas mesmas.

8.

Os esclarecimentos

adicionais a respeito deste documento poderão ser obtidos junto à Unidade

Central de Controle Interno da CMA que, por sua vez, através de procedimentos

de checagem (visitas de rotinas) ou auditoria interna, aferirá a fiel

observância de seus dispositivos por parte das diversas unidades da estrutura

organizacional.

9.

A inobservância das

normas estabelecidas nesta Instrução Normativa pelos agentes públicos

acarretará instauração de processo administrativo para apurar responsabilidade,

conforme rege o Estatuto dos Servidores Públicos Municipais e demais sanções

previstas na legislação pertinente à matéria em vigor.

10.

As publicações devem estar de acordo com esta

Instrução Normativa e os responsáveis pelas publicações devem

atentar-se para o atendimento pleno das disposições contidas nesta Norma

Interna.

Esta Instrução

Normativa entra em vigor a partir de sua aprovação.

Anchieta/ES, 19 de

Março de 2014.

DIVISÃO DE TECNOLOGIA DA INFORMAÇÃO

MANUELA POMPERMAYER FARIAS

Este

texto não substitui o original publicado e arquivado na Câmara Municipal de

Anchieta